Cosa sono le carte RFID?

Le carte RFID sono tessere di accesso dotate di chip RFID che memorizzano e trasmettono dati quando si trovano in prossimità di lettori RFID. Queste tessere vengono comunemente utilizzate nei sistemi di controllo accessi per concedere o limitare l'accesso a determinate aree in base ai permessi assegnati al titolare della carta.

In genere, le carte RFID funzionano utilizzando segnali a radiofrequenza per comunicare con i lettori RFID. Quando una carta viene presentata a un lettore, quest'ultimo rileva l'ID univoco memorizzato sul chip della carta e lo verifica rispetto al database del sistema di controllo accessi per determinare se l'accesso debba essere concesso o negato.

Le carte RFID sono disponibili in varie forme, tra cui chiavi elettroniche, badge e smart card, ciascuna delle quali offre diversi livelli di sicurezza e funzionalità. Queste tessere svolgono un ruolo fondamentale nei moderni sistemi di controllo accessi, offrendo praticità e maggiore sicurezza per organizzazioni di tutte le dimensioni.

Cos'è un sistema di controllo accessi RFID?

Un sistema di controllo accessi RFID è una soluzione di sicurezza che utilizza la tecnologia RFID per gestire e controllare l'accesso a edifici, stanze o aree specifiche all'interno di una struttura. Questo sistema è composto da lettori RFID, carte RFID o portachiavi e software di controllo accessi che lavorano insieme per proteggere i locali e monitorare le attività di ingresso e uscita.

Con un sistema di controllo accessi RFID, gli amministratori possono facilmente assegnare permessi di accesso a individui o gruppi, tracciare i movimenti all'interno dei locali e generare registri di accesso dettagliati a scopo di sicurezza. Questo sistema offre un'alternativa più efficiente e sicura rispetto ai tradizionali meccanismi di serratura e chiave.

Sfruttando la tecnologia RFID, i sistemi di controllo accessi possono migliorare la sicurezza complessiva, semplificare le operazioni e fornire un'esperienza senza interruzioni per il personale autorizzato, tenendo contemporaneamente alla larga individui non autorizzati.

Come funziona un sistema di controllo accessi RFID?

Un sistema di controllo accessi RFID funziona utilizzando la tecnologia RFID per autenticare e autorizzare l'ingresso delle persone in aree sicure. Quando una persona presenta una carta RFID o un portachiavi RFID a un lettore RFID, il lettore legge le informazioni della carta e le invia al software di controllo accessi per la verifica.

Il software di controllo accessi confronta i dati della carta con i permessi di accesso predefiniti memorizzati nel sistema. Se le informazioni corrispondono e l'individuo ha l'autorizzazione necessaria, la porta o la barriera viene sbloccata, consentendo l'accesso. In caso di mancata corrispondenza o di assenza di autorizzazione, l'accesso viene negato e potrebbe essere attivato un avviso per notificare il personale di sicurezza.

I sistemi di controllo accessi RFID forniscono un modo conveniente e sicuro per gestire l'accesso alle aree riservate, migliorare l'efficienza operativa e rafforzare le misure di sicurezza complessive all'interno di un'organizzazione.

Vantaggi dei sistemi di controllo accessi con carte RFID

-

Sicurezza e convenienza migliorate: I sistemi di controllo accessi con carte RFID consentono un ingresso senza contatto, riducendo l'usura fisica e aumentando la velocità di accesso. La tecnologia wireless garantisce un'esperienza utente più fluida ed efficiente.

-

Amministrazione flessibile e scalabile: Gli amministratori possono gestire facilmente l'accesso degli utenti, aggiungendo o revocando diritti da remoto senza la necessità di modifiche fisiche al sistema. Questa flessibilità supporta la crescita e i cambiamenti organizzativi senza significativi costi aggiuntivi.

-

Registri di controllo dettagliati: I sistemi forniscono registri completi degli accessi degli utenti, inclusi orari e luoghi di ingresso. Questo è fondamentale per le revisioni della sicurezza, le indagini sugli incidenti e l'applicazione delle politiche di accesso.

-

Soluzioni di Sicurezza Integrate: I sistemi RFID possono essere integrati senza problemi con altre misure di sicurezza come telecamere di sorveglianza e sistemi di allarme. Questo approccio olistico migliora la sicurezza complessiva e le capacità di monitoraggio.

-

Riduzione del Rischio di Duplicazione: Le caratteristiche uniche di crittografia e identificazione delle carte RFID le rendono più sicure contro la duplicazione rispetto alle chiavi tradizionali. Questo riduce significativamente il rischio di accesso non autorizzato.

Tipi di sistemi di controllo accessi

Sistemi di Accesso Porta con Chiave Elettronica

I sistemi di accesso porta con chiave elettronica sono un tipo popolare di soluzione di controllo accessi che utilizza la tecnologia RFID per concedere l'accesso agli individui autorizzati. Questi sistemi sono generalmente costituiti da chiavi elettroniche dotate di chip RFID e lettori corrispondenti installati nei punti di ingresso.

Quando un utente presenta la sua chiave elettronica al lettore, il sistema verifica le informazioni della chiave rispetto al database di controllo accessi e concede l'accesso se i permessi sono soddisfatti. I sistemi di accesso porta con chiave elettronica sono comunemente utilizzati in edifici residenziali, uffici e comunità recintate per un ingresso sicuro.

Sebbene i sistemi di accesso porta con chiave elettronica offrano convenienza e sicurezza, è essenziale garantire che siano in atto misure di crittografia e sicurezza adeguate per prevenire l'accesso non autorizzato o la manipolazione del sistema.

Come Funziona il Controllo Accessi con Tessera Magnetica?

I sistemi di controllo accessi con tessera magnetica funzionano in modo simile ai sistemi con carta RFID, con gli individui che utilizzano tessere magnetiche dotate di chip RFID per accedere ad aree controllate. Quando un utente presenta la sua tessera magnetica a un lettore RFID, il lettore analizza i dati della tessera e li verifica rispetto al database del sistema di controllo accessi.

Se il titolare della tessera ha i permessi necessari, il sistema di controllo accessi sblocca la porta o la barriera, consentendo l'ingresso. I sistemi di controllo accessi con tessera magnetica offrono maggiore sicurezza e convenienza rispetto ai sistemi tradizionali basati su chiavi, poiché le tessere smarrite o rubate possono essere facilmente disattivate e sostituite.

Le organizzazioni possono personalizzare i sistemi di controllo accessi con tessere magnetiche per soddisfare le proprie esigenze di sicurezza specifiche, come implementare l'autenticazione a più fattori o integrarsi con altri sistemi di sicurezza per una protezione avanzata.

Sistemi di accesso con badge

I sistemi di accesso con badge utilizzano badge dotati di tecnologia RFID per consentire l'ingresso individuale in aree protette. Questi badge sono spesso personalizzati con il nome dell'utente, la foto e altre informazioni identificative, rendendoli ideali per l'uso in organizzazioni con requisiti di sicurezza elevati.

Quando un badge viene presentato a un lettore RFID, il sistema verifica l'identità e i permessi di accesso dell'utente prima di consentire l'ingresso. I sistemi di accesso con badge sono comunemente utilizzati in strutture governative, uffici aziendali e istituzioni sanitarie dove misure di controllo accessi rigorose sono essenziali.

Le organizzazioni possono sfruttare i sistemi di accesso con badge per migliorare la sicurezza, monitorare le attività di accesso e limitare l'ingresso a zone sensibili in base ai ruoli e alle responsabilità individuali all'interno dell'organizzazione.

Sistemi di blocco con schede di prossimità

I sistemi di blocco con schede di prossimità sono un tipo di soluzione di controllo accessi che utilizza schede di prossimità per concedere o negare l'accesso a determinate aree. Queste carte non richiedono contatto fisico con il lettore; invece, funzionano entro una certa distanza, rendendo il controllo degli accessi più conveniente e facile da usare.

Quando una scheda di prossimità viene avvicinata a un lettore RFID, il lettore rileva il segnale della carta e verifica in tempo reale i permessi di accesso dell'utente. I sistemi di blocco con schede di prossimità sono comunemente utilizzati in hotel, istituti educativi e edifici commerciali per una gestione degli accessi senza problemi e una maggiore sicurezza.

Le organizzazioni possono trarre vantaggio dai sistemi di blocco con schede di prossimità implementando ulteriori funzionalità di sicurezza, come la verifica biometrica, per rafforzare ulteriormente le misure di controllo accessi e prevenire l'accesso non autorizzato.

Sistemi di lettura per accesso a porte con carta magnetica

I sistemi di lettura per accesso a porte con carta magnetica utilizzano carte a striscia magnetica per concedere l'accesso a individui autorizzati. Queste carte contengono una striscia magnetica che memorizza le informazioni dell'utente, che vengono lette da un lettore di carte magnetiche collegato a un sistema di controllo accessi.

Quando una carta magnetica viene passata attraverso il lettore, il sistema verifica i dati della carta rispetto alle autorizzazioni di accesso impostate nel database del sistema. Se le informazioni corrispondono e l'utente ha l'autorizzazione necessaria, l'accesso viene concesso, permettendo l'ingresso nell'area protetta.

I sistemi di lettura per accesso a porte con carta magnetica offrono una soluzione di controllo accessi conveniente e sicura per le organizzazioni che desiderano limitare l'accesso a determinate aree senza la necessità di tecnologie o infrastrutture complesse. Tuttavia, è essenziale garantire una corretta crittografia e un archivio sicuro dei dati per prevenire accessi non autorizzati o violazioni dei dati.

Componenti chiave dei sistemi di sicurezza di controllo accessi RFID

Tag RFID (Transponder):

I tag RFID sono piccoli dispositivi elettronici dotati di un chip e di un'antenna, progettati per ricevere e rispondere a richieste a radiofrequenza provenienti da un lettore RFID. Possono essere passivi, attivi o passivi assistiti da batteria, con portate e capacità variabili. I tag passivi sono alimentati dal segnale del lettore, mentre i tag attivi hanno una propria fonte di alimentazione, consentendo una portata maggiore e capacità di memoria più elevate. Questi tag memorizzano l'identificazione e altre informazioni sull'oggetto o sulla persona a cui sono attaccati.

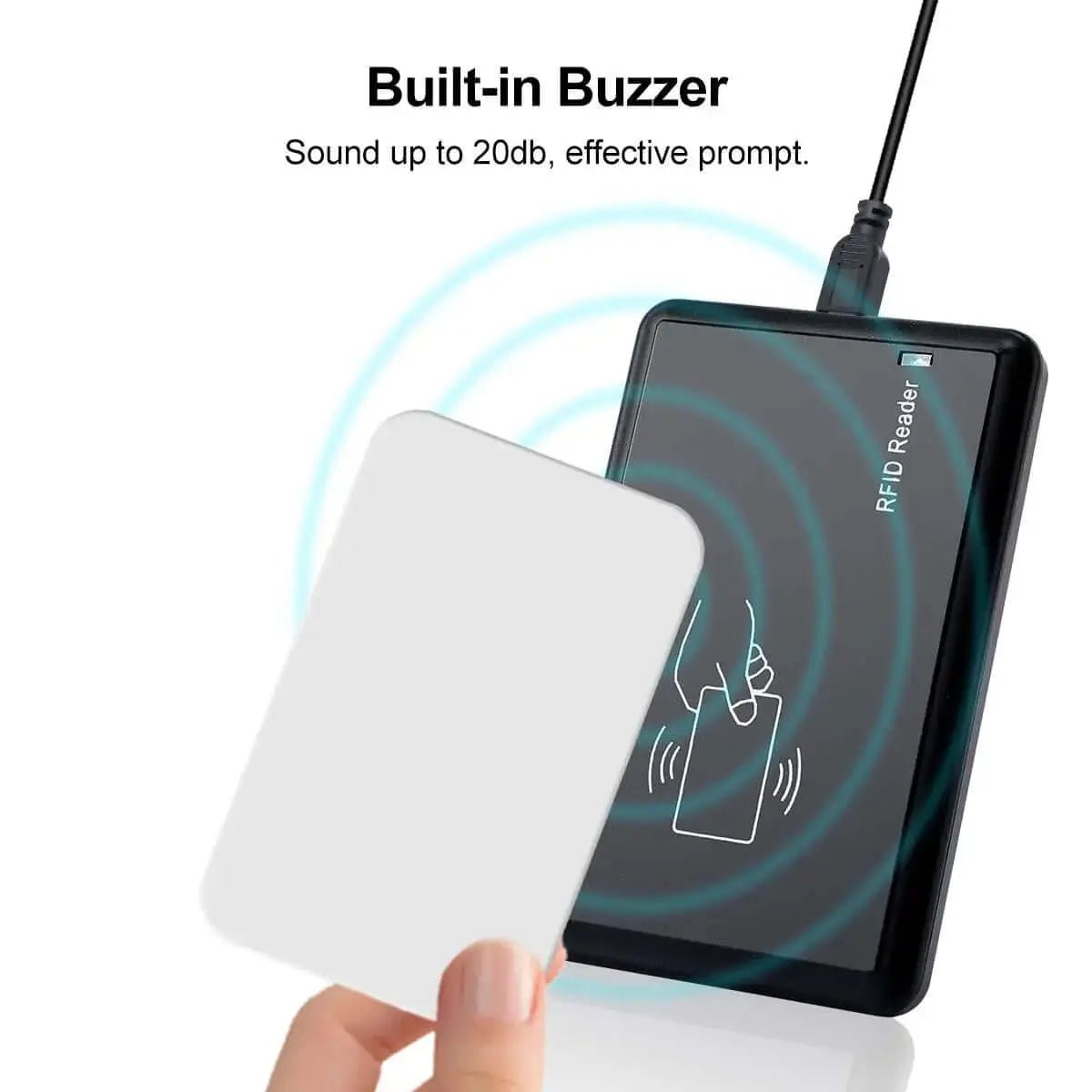

Lettori RFID (Interrogatori):

I lettori RFID sono dispositivi che emettono onde radio per rilevare e comunicare con i tag RFID. Possono leggere le informazioni memorizzate su un tag RFID e trasmetterle a un sistema di elaborazione. I lettori variano in termini di portata, frequenza e configurazione (portatili, fissi, ecc.). Sono fondamentali per il sistema di controllo accessi, poiché rappresentano il punto di contatto tra il sistema e gli individui o oggetti dotati di tag.

Server di Controllo Accessi (ACS):

Il Server di Controllo Accessi è il fulcro centrale del sistema di sicurezza RFID, responsabile dell'elaborazione dei dati ricevuti dai lettori RFID e della presa di decisioni sul controllo accessi. Mantiene un database di ID di tag RFID autorizzati e delle relative informazioni utente o oggetto. L'ACS può attivare allarmi, aprire cancelli o negare l'accesso in base al confronto dei dati del tag con le liste di controllo accessi.

Antenne:

Le antenne sono cruciali per la trasmissione e la ricezione di onde radio tra il lettore RFID e i tag RFID. Esse sono disponibili in varie forme e dimensioni, adattate a specifiche frequenze operative e ambienti. Il design dell'antenna influisce sulla portata e sull'efficienza del sistema. Possono essere integrate nel lettore o installate separatamente, a seconda delle esigenze del sistema.

Infrastruttura di rete:

L'infrastruttura di rete collega i lettori RFID, i server di controllo accessi e altri componenti del sistema, facilitando la comunicazione e il trasferimento di dati tra di essi. Questo può includere connessioni cablate (come Ethernet) o tecnologie wireless (come Wi-Fi o cellulare). È fondamentale per l'elaborazione dei dati in tempo reale e per l'integrazione del sistema RFID con altri sistemi di sicurezza e monitoraggio.

Software e Interfaccia Utente:

Il componente software di un sistema di controllo accessi RFID è responsabile dell'analisi dei dati, della gestione degli utenti e della configurazione del sistema. Fornisce un'interfaccia utente per gli amministratori per impostare regole, aggiungere o rimuovere tag dal sistema, monitorare gli eventi di accesso e generare report. Il software può anche integrarsi con altri sistemi di sicurezza, offrendo una soluzione di sicurezza completa.

Protocolli di crittografia e sicurezza:

Per prevenire accessi non autorizzati e garantire l'integrità dei dati, i sistemi RFID utilizzano crittografia e protocolli di comunicazione sicuri. Ciò include la crittografia dei dati memorizzati sui tag e dei dati trasmessi tra tag e lettori. I protocolli di sicurezza proteggono anche contro intercettazioni, manomissione dei dati e clonazione, garantendo che solo dispositivi e individui autorizzati possano accedere e comunicare all'interno del sistema.

Misure di sicurezza fisica:

Oltre ai componenti elettronici, sono cruciali misure di sicurezza fisica per proteggere l'attrezzatura RFID e le aree che essa protegge. Ciò include serrature, barriere, sigilli anti-manomissione e installazioni sicure di lettori e antenne. Queste misure prevengono manomissioni fisiche e garantiscono l'affidabilità del sistema RFID come parte di una strategia di sicurezza più ampia.

Sistemi di controllo accessi RFID attivi vs passivi:

- I sistemi RFID attivi si basano su tag alimentati a batteria che trasmettono attivamente segnali ai lettori RFID, offrendo distanze di lettura più lunghe e capacità di tracciamento in tempo reale.

- I sistemi RFID passivi, d'altra parte, utilizzano segnali elettromagnetici provenienti dai lettori per attivarsi e trasmettere dati, rendendoli più convenienti per applicazioni di controllo accessi.

Puoi leggere una spiegazione dettagliata di differenza tra RFID Attivo e Passivo qui.

Caratteristiche di sicurezza da considerare in un sistema di accesso RFID per porte:

Quando si seleziona un sistema di accesso RFID per porte, è essenziale considerare caratteristiche di sicurezza come:

Protocolli di crittografia

Cerca sistemi che utilizzano AES (Advanced Encryption Standard) o altri metodi di crittografia sicuri e contemporanei per proteggere la trasmissione dei dati.

Assicurati che ci sia crittografia end-to-end, dove non solo la comunicazione tra tag e lettore è crittografata, ma anche la trasmissione dati tra il lettore e il server di controllo accessi.

Opzioni di Autenticazione Multi-Fattore (MFA)

L'MFA aggiunge livelli di sicurezza richiedendo più di una forma di verifica prima di concedere l'accesso. Questo può ridurre significativamente il rischio di accesso non autorizzato a causa di tag RFID persi o clonati.

Prendi in considerazione sistemi che richiedono una combinazione di qualcosa che l'utente possiede (una carta RFID), qualcosa che l'utente conosce (un PIN o una password) e qualcosa che l'utente è (verifica biometrica come impronte digitali o riconoscimento facciale).

Impostazioni MFA flessibili consentono livelli di sicurezza regolabili in base alla sensibilità dell'area protetta.

Meccanismi di rilevamento delle manomissioni

Il rilevamento delle manomissioni assicura che qualsiasi tentativo di compromettere fisicamente il lettore o il pannello di controllo attivi un allarme, contribuendo all'integrità della sicurezza fisica del sistema.

Opta per dispositivi che hanno monitoraggio attivo delle manomissioni, come la rimozione del dispositivo dal muro o il tentativo di aprire il case.

Sistemi di allarme integrati o notifiche possono avvisare il personale di sicurezza in tempo reale se viene rilevata una manomissione.

Funzionalità di tracciamento degli audit

Le registrazioni degli audit registrano ogni istanza di accesso o tentativo di accesso, fornendo una cronologia dei dati che può essere fondamentale per le revisioni di sicurezza, le indagini e la conformità.

Assicurati che il sistema possa registrare e archiviare eventi di accesso dettagliati, inclusi tentativi di accesso riusciti e non riusciti, orario di accesso e identificazione dell'utente.

Cerca sistemi con strumenti di reporting facili da usare che permettano un'analisi e una revisione rapide dei registri di accesso per qualsiasi intervallo di tempo.

Considerazioni aggiuntive

- Conformità e standard: A seconda della tua regione e settore, assicurati che il sistema sia conforme agli standard e alle normative pertinenti.

- Scalabilità: Il sistema dovrebbe essere in grado di crescere insieme alle tue esigenze senza importanti modifiche.

- Gestione utenti: Aggiungere, rimuovere o modificare i livelli di accesso degli utenti in modo efficiente quando necessario.

- Capacità di integrazione: La possibilità di integrarsi con altri sistemi di sicurezza come sistemi di videosorveglianza o sistemi di allarme può migliorare la postura generale della sicurezza.

Queste funzionalità di sicurezza aiutano a prevenire l'accesso non autorizzato, mitigare i rischi per la sicurezza e garantire l'integrità del sistema di controllo accessi.

Scegli il Tipo di Lettore di Tesserini di Controllo Accessi Adatto alla Tua Azienda

Scegliere il lettore di tesserini di controllo accessi giusto è una decisione critica per garantire la sicurezza e l'efficienza di un'organizzazione. Ecco una suddivisione dettagliata dei fattori che hai menzionato e che dovrebbero essere considerati per fare una scelta informata:

Distanza di Lettura

- I lettori a corto raggio sono adatti per punti di accesso singoli dove lo spazio è limitato, o dove si desidera una verifica ravvicinata per una maggiore sicurezza.

- I lettori a lungo raggio sono più indicati per l'accesso dei veicoli o in qualsiasi situazione in cui il titolare del tesserino non possa raggiungere facilmente il lettore. Considera l'ambiente e lo scopo del lettore per decidere quale distanza di lettura sia più pratica e sicura.

Compatibilità con i Sistemi Esistenti:

Verifica se i nuovi lettori di tesserini possono integrarsi senza problemi con il sistema di controllo accessi esistente dell'organizzazione, le telecamere di sicurezza e i sistemi di allarme. Questo può ridurre i costi ed evitare complicazioni durante l'installazione.

Considera gli standard di comunicazione e i protocolli (come Wiegand, OSDP, ecc.) supportati sia dal sistema esistente che dai nuovi lettori per assicurarti che possano comunicare in modo efficiente.

Facilità di Integrazione:

La tecnologia del lettore di tesserini dovrebbe essere user-friendly e non richiedere una formazione estesa per amministratori e utenti. Le interfacce utente dovrebbero essere intuitive e il software del sistema dovrebbe consentire l'aggiunta o la rimozione facile delle autorizzazioni di accesso.

Cerca lettori con processi di installazione semplificati e un forte supporto tecnico da parte del produttore o fornitore. Questo ridurrà i tempi di inattività e diminuirà i costi di installazione.

Scalabilità Futura:

Considera quanto sarà facile espandere il sistema di controllo accessi in futuro. Il sistema può supportare più lettori e un numero maggiore di utenti man mano che la tua organizzazione cresce?

Assicurati che la tecnologia sia adattabile e possa essere aggiornata per affrontare future sfide di sicurezza. Ad esempio, scegli lettori che supportino aggiornamenti del firmware per nuove funzionalità o patch di sicurezza.

Scegliendo il lettore di tesserini di controllo accessi giusto, puoi migliorare la sicurezza, snellire i processi di gestione degli accessi e aumentare l'efficienza operativa complessiva all'interno della tua organizzazione.