Apa Itu Kartu RFID?

Kartu RFID adalah kartu akses yang dilengkapi dengan chip RFID yang menyimpan dan mengirimkan data saat berada di dekat pembaca RFID. Kartu ini umumnya digunakan dalam sistem kontrol akses untuk memberikan atau membatasi akses ke area tertentu berdasarkan izin yang diberikan kepada pemegang kartu.

Pada umumnya, kartu RFID berfungsi dengan memanfaatkan sinyal frekuensi radio untuk berkomunikasi dengan pembaca RFID. Ketika kartu didekatkan ke pembaca, pembaca mendeteksi ID unik yang tersimpan pada chip kartu dan memverifikasinya terhadap basis data sistem kontrol akses untuk menentukan apakah akses harus diberikan atau ditolak.

Kartu RFID hadir dalam berbagai bentuk, termasuk kartu kunci, lencana, dan kartu pintar, yang masing-masing menawarkan tingkat keamanan dan fungsionalitas yang berbeda. Kartu-kartu ini memainkan peran penting dalam sistem kontrol akses modern, memberikan kemudahan dan peningkatan keamanan bagi organisasi dari semua ukuran.

Apa itu sistem kontrol akses RFID?

Sistem kontrol akses RFID adalah solusi keamanan yang menggunakan teknologi RFID untuk mengelola dan mengontrol akses ke gedung, ruangan, atau area tertentu di dalam suatu fasilitas. Sistem ini terdiri dari pembaca RFID, kartu RFID atau gantungan kunci, dan perangkat lunak kontrol akses yang bekerja bersama untuk mengamankan lokasi dan memantau aktivitas masuk dan keluar.

Dengan sistem kontrol akses RFID, administrator dapat dengan mudah menetapkan izin akses kepada individu atau kelompok, melacak pergerakan di dalam lokasi, dan menghasilkan log akses terperinci untuk tujuan keamanan. Sistem ini menawarkan alternatif yang lebih efisien dan aman dibandingkan mekanisme kunci dan gembok tradisional.

Dengan memanfaatkan teknologi RFID, sistem kontrol akses dapat meningkatkan keamanan secara keseluruhan, menyederhanakan operasional, dan memberikan pengalaman yang lancar bagi personel yang berwenang sekaligus mencegah akses oleh individu yang tidak berwenang.

Bagaimana cara kerja sistem kontrol akses RFID?

Sistem kontrol akses RFID bekerja dengan menggunakan teknologi RFID untuk mengautentikasi dan mengotorisasi akses masuk individu ke area yang aman. Ketika seseorang menunjukkan kartu RFID atau gantungan kunci ke pembaca RFID, pembaca akan memindai informasi kartu dan mengirimkannya ke perangkat lunak kontrol akses untuk verifikasi.

Perangkat lunak kontrol akses membandingkan data kartu dengan izin akses yang telah ditentukan sebelumnya yang tersimpan dalam sistem. Jika informasinya cocok dan individu tersebut memiliki otorisasi yang diperlukan, pintu atau penghalang akan dibuka, memberikan akses. Jika terjadi ketidakcocokan atau kurangnya otorisasi, akses akan ditolak, dan peringatan dapat dipicu untuk memberi tahu petugas keamanan.

Sistem kontrol akses RFID menyediakan cara yang nyaman dan aman untuk mengelola akses ke area terlarang, meningkatkan efisiensi operasional, dan memperkuat langkah-langkah keamanan secara keseluruhan dalam suatu organisasi.

Keunggulan Sistem Kontrol Akses Kartu RFID

-

Keamanan dan Kenyamanan yang Ditingkatkan: Sistem Kontrol Akses Kartu RFID memungkinkan masuk tanpa kontak, mengurangi keausan fisik dan meningkatkan kecepatan akses. Teknologi nirkabel memastikan pengalaman pengguna yang lebih lancar dan efisien.

-

Administrasi yang Fleksibel dan Terukur: Administrator dapat dengan mudah mengelola akses pengguna, menambah atau mencabut hak akses dari jarak jauh tanpa perlu melakukan perubahan fisik pada sistem. Fleksibilitas ini mendukung pertumbuhan dan perubahan organisasi tanpa biaya tambahan yang signifikan.

-

Jejak Audit Terperinci: Sistem ini menyediakan catatan akses pengguna yang komprehensif, termasuk waktu dan lokasi masuk. Hal ini sangat penting untuk audit keamanan, investigasi insiden, dan penegakan kebijakan akses.

-

Solusi Keamanan Terpadu: Sistem RFID dapat diintegrasikan secara mulus dengan langkah-langkah keamanan lainnya seperti kamera pengawasan dan sistem alarm. Pendekatan holistik ini meningkatkan keamanan dan kemampuan pemantauan secara keseluruhan.

-

Mengurangi Risiko Duplikasi: Fitur enkripsi dan identifikasi unik pada kartu RFID membuatnya lebih aman dari penggandaan dibandingkan dengan kunci tradisional. Hal ini secara signifikan menurunkan risiko akses tanpa izin.

Jenis-jenis sistem kontrol akses

Sistem Pintu Masuk dengan Kunci Elektronik

Sistem pintu masuk dengan gantungan kunci merupakan jenis solusi kontrol akses populer yang menggunakan teknologi RFID untuk memberikan akses kepada individu yang berwenang. Sistem ini biasanya terdiri dari gantungan kunci yang tertanam chip RFID dan pembaca yang sesuai yang dipasang di titik masuk.

Ketika pengguna mendekatkan kunci elektronik mereka ke pembaca, sistem akan memverifikasi informasi kunci elektronik tersebut terhadap basis data kontrol akses dan memberikan akses jika persyaratan terpenuhi. Sistem masuk pintu dengan kunci elektronik umumnya digunakan di bangunan tempat tinggal, kantor, dan kompleks perumahan untuk akses masuk yang aman.

Meskipun sistem pintu masuk dengan kunci elektronik menawarkan kenyamanan dan keamanan, sangat penting untuk memastikan enkripsi dan langkah-langkah keamanan yang tepat diterapkan untuk mencegah akses atau manipulasi sistem tanpa izin.

Bagaimana Cara Kerja Sistem Kontrol Akses Kartu Kunci?

Sistem kontrol akses kartu kunci beroperasi mirip dengan sistem kartu RFID, di mana individu menggunakan kartu kunci yang tertanam chip RFID untuk mendapatkan akses ke area yang terkontrol. Ketika pengguna menunjukkan kartu kuncinya ke pembaca RFID, pembaca memindai data kartu dan memverifikasinya terhadap basis data sistem kontrol akses.

Jika pemegang kartu memiliki izin yang diperlukan, sistem kontrol akses akan membuka pintu atau penghalang, sehingga memungkinkan masuk. Sistem kontrol akses kartu kunci menawarkan peningkatan keamanan dan kenyamanan dibandingkan dengan sistem berbasis kunci tradisional, karena kartu yang hilang atau dicuri dapat dengan mudah dinonaktifkan dan diganti.

Organisasi dapat menyesuaikan sistem kontrol akses kartu kunci agar sesuai dengan kebutuhan keamanan spesifik mereka, seperti menerapkan otentikasi multi-faktor atau mengintegrasikannya dengan sistem keamanan lain untuk perlindungan yang lebih baik.

Sistem akses lencana

Sistem akses berbasis kartu identitas menggunakan kartu identitas yang dilengkapi teknologi RFID untuk memberikan akses kepada individu ke area yang aman. Kartu identitas ini sering dipersonalisasi dengan nama pengguna, foto, dan informasi identitas lainnya, sehingga ideal untuk digunakan di organisasi dengan persyaratan keamanan tinggi.

Saat kartu identitas didekatkan ke pembaca RFID, sistem akan memverifikasi identitas pengguna dan izin akses sebelum mengizinkan masuk. Sistem akses berbasis kartu identitas umumnya digunakan di fasilitas pemerintah, kantor perusahaan, dan lembaga perawatan kesehatan di mana langkah-langkah pengendalian akses yang ketat sangat penting.

Organisasi dapat memanfaatkan sistem akses berbasis kartu identitas untuk meningkatkan keamanan, memantau aktivitas akses, dan membatasi masuk ke area sensitif berdasarkan peran dan tanggung jawab individu di dalam organisasi.

Sistem kunci kartu jarak dekat

Sistem penguncian kartu proximity adalah jenis solusi kontrol akses yang menggunakan kartu proximity untuk memberikan atau menolak akses ke area yang ditentukan. Kartu-kartu ini tidak memerlukan kontak fisik dengan pembaca; sebaliknya, kartu-kartu ini berfungsi dalam jarak dekat, sehingga kontrol akses menjadi lebih nyaman dan ramah pengguna.

Saat kartu proximity didekatkan ke pembaca RFID, pembaca akan mendeteksi sinyal kartu dan memverifikasi izin akses pengguna secara real-time. Sistem penguncian kartu proximity umumnya digunakan di hotel, lembaga pendidikan, dan gedung komersial untuk manajemen akses yang mudah dan peningkatan keamanan.

Organisasi dapat memperoleh manfaat dari sistem penguncian kartu proximity dengan menerapkan fitur keamanan tambahan, seperti verifikasi biometrik, untuk lebih memperkuat langkah-langkah pengendalian akses dan mencegah masuk tanpa izin.

Sistem pembaca akses pintu kartu magnetik

Sistem pembaca akses pintu kartu magnetik menggunakan kartu strip magnetik untuk memberikan akses kepada individu yang berwenang. Kartu-kartu ini berisi strip magnetik yang menyimpan informasi pengguna, yang dibaca oleh pembaca kartu magnetik yang terhubung ke sistem kontrol akses.

Saat kartu magnetik digesekkan ke pembaca, sistem akan memverifikasi data kartu dengan izin akses yang tersimpan dalam basis data sistem. Jika informasinya cocok dan pengguna memiliki otorisasi yang diperlukan, akses akan diberikan, memungkinkan masuk ke area yang aman.

Sistem pembaca kartu akses pintu magnetik menawarkan solusi kontrol akses yang hemat biaya dan aman bagi organisasi yang ingin membatasi akses ke area tertentu tanpa memerlukan teknologi atau infrastruktur yang kompleks. Namun, sangat penting untuk memastikan enkripsi yang tepat dan penyimpanan data yang aman untuk mencegah akses tidak sah atau pelanggaran data.

Komponen Utama Sistem Keamanan Kontrol Akses RFID

Tag RFID (Transponder):

Tag RFID adalah perangkat elektronik kecil yang tertanam chip dan antena, dirancang untuk menerima dan merespons permintaan frekuensi radio dari pembaca RFID. Tag ini dapat berupa pasif, aktif, atau pasif yang dibantu baterai, dengan jangkauan dan kemampuan yang bervariasi. Tag pasif ditenagai oleh sinyal pembaca, sedangkan tag aktif memiliki sumber daya sendiri, memungkinkan jangkauan yang lebih jauh dan kapasitas memori yang lebih besar. Tag ini menyimpan identifikasi dan informasi lain tentang barang atau orang yang terpasang padanya.

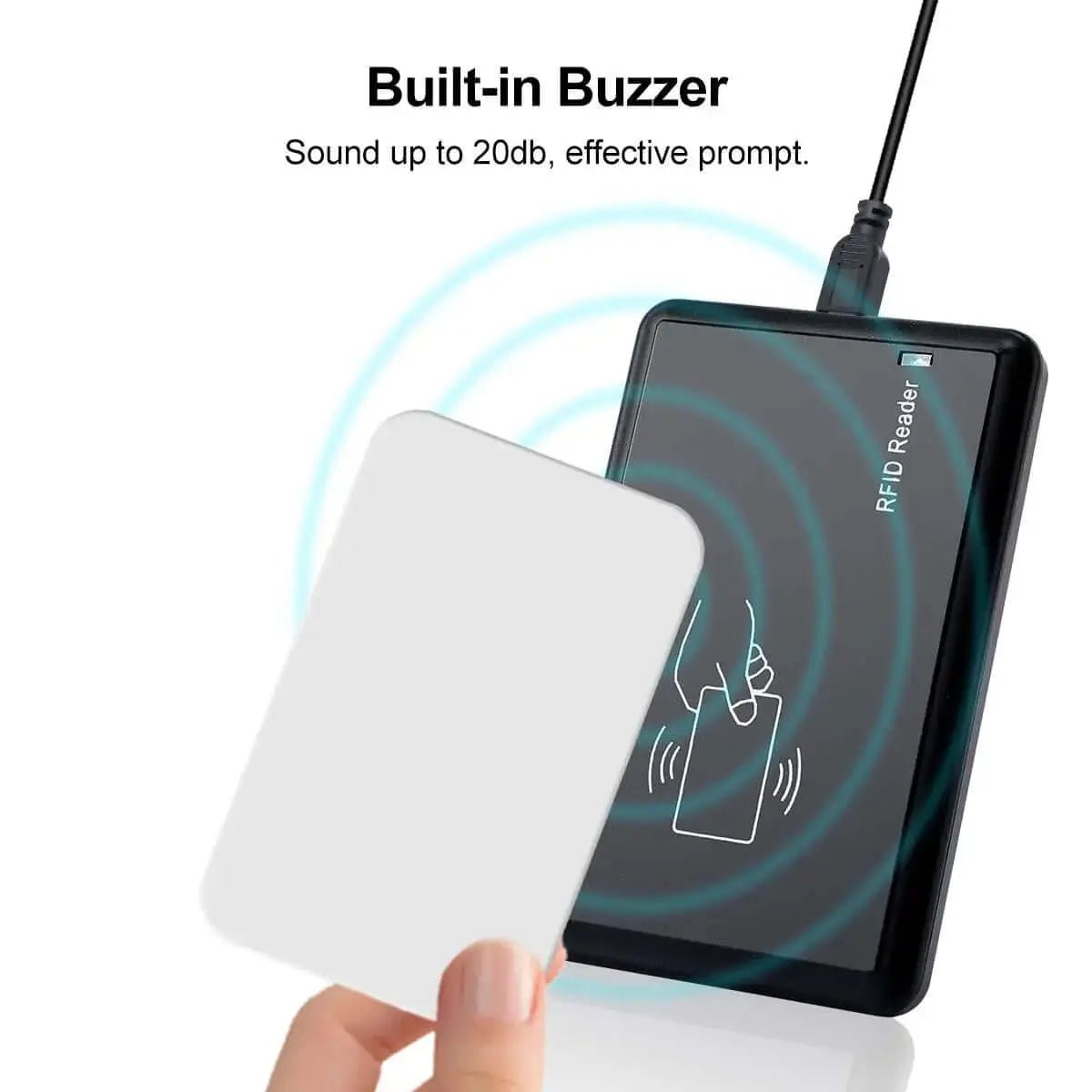

Pembaca RFID (Interogator):

Pembaca RFID adalah perangkat yang mengirimkan gelombang radio untuk mendeteksi dan berkomunikasi dengan tag RFID. Perangkat ini dapat membaca informasi yang tersimpan pada tag RFID dan meneruskannya ke sistem pemrosesan. Pembaca bervariasi dalam jangkauan, frekuensi, dan konfigurasi (genggam, stasioner, dll.). Perangkat ini sangat penting untuk sistem kontrol akses, karena merupakan titik kontak antara sistem dan individu atau barang yang membawa tag.

Server Kontrol Akses (ACS):

Server Kontrol Akses (Access Control Server/ACS) adalah pusat utama sistem keamanan RFID, yang bertanggung jawab untuk memproses data yang diterima dari pembaca RFID dan membuat keputusan kontrol akses. ACS memelihara basis data ID tag RFID yang diotorisasi dan informasi pengguna atau barang yang sesuai. ACS dapat memicu alarm, membuka gerbang, atau menolak akses berdasarkan perbandingan data tag dengan daftar kontrol akses.

Antena:

Antena sangat penting untuk transmisi dan penerimaan gelombang radio antara pembaca RFID dan tag RFID. Antena hadir dalam berbagai bentuk dan ukuran, yang disesuaikan dengan frekuensi operasional dan lingkungan tertentu. Desain antena memengaruhi jangkauan dan efisiensi sistem. Antena dapat terintegrasi ke dalam pembaca atau dipasang secara terpisah, tergantung pada kebutuhan sistem.

Infrastruktur Jaringan:

Infrastruktur jaringan menghubungkan pembaca RFID, server kontrol akses, dan komponen sistem lainnya, memfasilitasi komunikasi dan transfer data di antara mereka. Ini dapat mencakup koneksi kabel (seperti Ethernet) atau teknologi nirkabel (seperti Wi-Fi atau seluler). Hal ini sangat penting untuk pemrosesan data secara real-time dan untuk mengintegrasikan sistem RFID dengan sistem keamanan dan pemantauan lainnya.

Perangkat Lunak dan Antarmuka Pengguna:

Komponen perangkat lunak dari sistem kontrol akses RFID bertanggung jawab atas analisis data, manajemen pengguna, dan konfigurasi sistem. Perangkat lunak ini menyediakan antarmuka pengguna bagi administrator untuk menetapkan aturan, menambah atau menghapus tag dari sistem, memantau peristiwa akses, dan menghasilkan laporan. Perangkat lunak ini juga dapat terintegrasi dengan sistem keamanan lainnya, menawarkan solusi keamanan yang komprehensif.

Protokol Enkripsi dan Keamanan:

Untuk mencegah akses tanpa izin dan memastikan integritas data, sistem RFID menggunakan enkripsi dan protokol komunikasi yang aman. Ini termasuk mengenkripsi data yang tersimpan pada tag dan data yang ditransmisikan antara tag dan pembaca. Protokol keamanan juga melindungi dari penyadapan, perusakan data, dan penggandaan, memastikan bahwa hanya perangkat dan individu yang berwenang yang dapat mengakses dan berkomunikasi dalam sistem.

Langkah-langkah Keamanan Fisik:

Selain komponen elektronik, langkah-langkah keamanan fisik sangat penting untuk melindungi peralatan RFID dan area yang diamankannya. Ini termasuk kunci, penghalang, segel anti-perusakan, dan instalasi pembaca dan antena yang aman. Langkah-langkah ini mencegah perusakan fisik dan memastikan keandalan sistem RFID sebagai bagian dari strategi keamanan yang lebih luas.

Sistem kontrol akses RFID aktif vs. pasif:

- Sistem RFID aktif mengandalkan tag bertenaga baterai yang secara aktif mengirimkan sinyal ke pembaca RFID, menawarkan jangkauan baca yang lebih panjang dan kemampuan pelacakan waktu nyata.

- Di sisi lain, sistem RFID pasif menggunakan sinyal elektromagnetik dari pembaca untuk mengaktifkan dan mengirimkan data, sehingga lebih hemat biaya untuk aplikasi kontrol akses.

Anda dapat membaca penjelasan rinci tentang Perbedaan antara RFID Aktif dan Pasif Di Sini.

Fitur Keamanan yang Harus Diperhatikan pada Sistem Akses Pintu RFID:

Saat memilih sistem akses pintu RFID, penting untuk mempertimbangkan fitur keamanan seperti:

Protokol Enkripsi

Carilah sistem yang menggunakan AES (Advanced Encryption Standard) atau metode enkripsi modern dan aman lainnya untuk melindungi transmisi data.

Pastikan enkripsi ujung-ke-ujung di mana tidak hanya komunikasi antara pembaca tag yang dienkripsi, tetapi juga transmisi data antara pembaca dan server kontrol akses.

Opsi Otentikasi Multi-Faktor (MFA)

MFA (Multi-Factor Authentication) menambahkan lapisan keamanan dengan mensyaratkan lebih dari satu bentuk verifikasi sebelum memberikan akses. Hal ini dapat secara signifikan mengurangi risiko akses tidak sah akibat tag RFID yang hilang atau digandakan.

Pertimbangkan sistem yang membutuhkan kombinasi dari sesuatu yang dimiliki pengguna (kartu RFID), sesuatu yang diketahui pengguna (PIN atau kata sandi), dan sesuatu yang merupakan identitas pengguna (verifikasi biometrik seperti sidik jari atau pengenalan wajah).

Pengaturan MFA yang fleksibel memungkinkan penyesuaian tingkat keamanan tergantung pada sensitivitas area yang dilindungi.

Mekanisme Deteksi Perusakan

Deteksi upaya perusakan memastikan bahwa setiap upaya untuk merusak pembaca atau panel kontrol secara fisik akan memicu peringatan, sehingga berkontribusi pada integritas keamanan fisik sistem.

Pilihlah perangkat yang memiliki pemantauan aktif untuk mencegah upaya perusakan, seperti mencabut perangkat dari dinding atau mencoba membuka casingnya.

Sistem alarm atau notifikasi terintegrasi dapat memberi peringatan kepada petugas keamanan secara real-time jika terdeteksi adanya upaya perusakan.

Kemampuan Jejak Audit

Jejak audit mencatat setiap kejadian akses atau upaya akses, menyediakan jejak data historis yang sangat penting untuk audit keamanan, investigasi, dan kepatuhan.

Pastikan sistem dapat mencatat dan menyimpan detail peristiwa akses, termasuk upaya akses yang berhasil dan tidak berhasil, waktu akses, dan identifikasi pengguna.

Carilah sistem dengan alat pelaporan yang mudah digunakan yang memungkinkan analisis dan peninjauan log akses dengan cepat untuk jangka waktu tertentu.

Pertimbangan Tambahan

- Kepatuhan dan Standar: Tergantung pada wilayah dan industri Anda, pastikan sistem tersebut mematuhi standar dan peraturan yang relevan.

- Skalabilitas: Sistem harus mampu berkembang sesuai kebutuhan Anda tanpa perlu perombakan besar.

- Manajemen Pengguna: Tambahkan, hapus, atau ubah tingkat akses pengguna secara efisien sesuai kebutuhan.

- Kemampuan integrasi: Kemampuan untuk berintegrasi dengan sistem keamanan lain seperti pengawasan video atau sistem alarm dapat meningkatkan postur keamanan secara keseluruhan.

Fitur keamanan ini membantu mencegah akses tanpa izin, mengurangi risiko keamanan, dan memastikan integritas sistem kontrol akses.

Pilih Jenis Pembaca Kartu Kontrol Akses yang Tepat untuk Bisnis Anda

Memilih pembaca kartu kontrol akses yang tepat adalah keputusan penting untuk memastikan keamanan dan efisiensi suatu organisasi. Berikut adalah uraian rinci tentang faktor-faktor yang Anda sebutkan yang perlu dipertimbangkan untuk membuat pilihan yang tepat:

Rentang Baca

- Pembaca jarak pendek cocok untuk titik akses satu orang di mana ruang terbatas, atau verifikasi jarak dekat diinginkan untuk keamanan tambahan.

- Pembaca jarak jauh lebih baik untuk akses kendaraan atau situasi apa pun di mana pemegang kartu tidak dapat dengan mudah menjangkau pembaca. Pertimbangkan lingkungan dan tujuan pembaca untuk memutuskan jangkauan baca mana yang paling praktis dan aman.

Kompatibilitas dengan Sistem yang Ada:

Periksa apakah pembaca kartu baru dapat terintegrasi dengan lancar dengan sistem kontrol akses, kamera keamanan, dan sistem alarm yang sudah ada di organisasi Anda. Hal ini dapat menghemat biaya dan mengurangi komplikasi selama instalasi.

Pertimbangkan standar dan protokol komunikasi (seperti Wiegand, OSDP, dll.) yang didukung oleh sistem yang ada dan pembaca baru untuk memastikan keduanya dapat berkomunikasi secara efisien.

Kemudahan Integrasi:

Teknologi pembaca kartu harus mudah digunakan dan tidak memerlukan pelatihan ekstensif bagi administrator dan pengguna. Antarmuka pengguna harus intuitif, dan perangkat lunak sistem harus memungkinkan penambahan atau penghapusan izin akses dengan mudah.

Carilah perangkat pembaca dengan proses instalasi yang efisien dan dukungan teknis yang kuat dari produsen atau vendor. Hal ini akan mengurangi waktu henti dan menurunkan biaya instalasi.

Skalabilitas di Masa Depan:

Pertimbangkan seberapa mudah sistem kontrol akses Anda dapat diperluas di masa mendatang. Mampukah sistem tersebut mendukung lebih banyak pembaca dan jumlah pengguna yang lebih besar seiring pertumbuhan organisasi Anda?

Pastikan teknologi tersebut mudah beradaptasi dan dapat diperbarui untuk memenuhi tantangan keamanan di masa mendatang. Misalnya, pilih pembaca yang mendukung pembaruan firmware untuk fitur baru atau tambalan keamanan.

Dengan memilih pembaca kartu kontrol akses yang tepat, Anda dapat meningkatkan keamanan, menyederhanakan proses manajemen akses, dan meningkatkan efisiensi operasional secara keseluruhan dalam organisasi Anda.